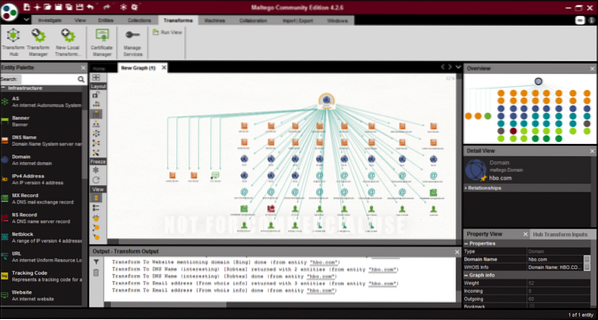

Maltego

Paterva on luonut Maltegon, jota lainvalvontaviranomaiset, turvallisuusasiantuntijat ja sosiaalisuunnittelijat käyttävät avoimen lähdekoodin tietojen keräämiseen ja levittämiseen. Se voi kerätä suuria määriä tietoa eri lähteistä ja käyttää erilaisia tekniikoita graafisten, helposti nähtävien tulosten tuottamiseksi. Maltego tarjoaa muunnoskirjaston avoimen lähdekoodin tietojen tutkimiseen ja edustaa kyseistä tietoa graafisessa muodossa, joka soveltuu suhteiden analysointiin ja tiedonlouhintaan. Nämä muutokset ovat sisäänrakennettuja ja niitä voidaan myös muuttaa tarpeen mukaan.

Maltego on kirjoitettu Java-kielellä ja toimii kaikkien käyttöjärjestelmien kanssa. Se on esiasennettu Kali Linuxiin. Maltegoa käytetään laajalti miellyttävän ja helposti ymmärrettävän kokonaisuussuhdemallinsa vuoksi, joka edustaa kaikkia asiaankuuluvia yksityiskohtia. Tämän sovelluksen päätarkoitus on tutkia ihmisten, organisaatioiden verkkosivujen tai verkkotunnusten, verkkojen ja Internet-infrastruktuurin välisiä todellisia suhteita. Sovellus voi myös keskittyä sosiaalisen median tilien, avoimen lähdekoodin älykkään sovellusliittymän, itse isännöimän yksityisen datan ja tietokoneverkkosolmujen väliseen yhteyteen. Eri datakumppaneiden integraatioiden avulla Maltego laajentaa datan ulottuvuutta uskomattomasti.

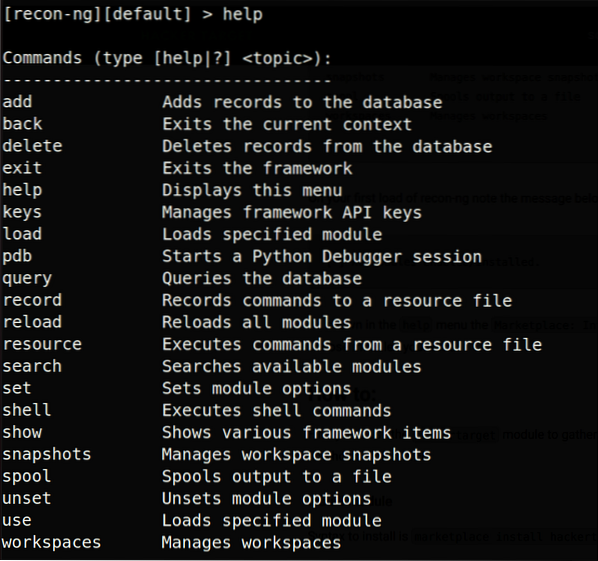

Recon-ng

Recon-ng on Metasploitin kanssa identtinen valvontatyökalu. Jos Recon-ng-komentoa käytetään komentoriviltä, syötetään ympäristö, kuten komentotulkki, jossa voit määrittää asetuksia ja määrittää ja määrittää raportteja uudelleen eri raporttilomakkeille. Recon-ng: n virtuaalikonsoli tarjoaa useita hyödyllisiä ominaisuuksia, kuten komentojen täydentäminen ja asiayhteyteen liittyvä tuki. Jos haluat hakata jotain, käytä Metasploitia. Jos haluat kerätä julkista tietoa, käytä Social Engineering Toolkit- ja Recon-ng-valvontatoimia.

Recon-ng kirjoitetaan Pythonissa, ja sen itsenäisiä moduuleja, avainluetteloa ja muita moduuleja käytetään pääasiassa tiedonkeruun. Tämä työkalu on esiladattu useilla moduuleilla, jotka käyttävät online-hakukoneita, laajennuksia ja sovellusliittymiä, jotka voivat auttaa kohdetietojen keräämisessä. Recon-ng, kuten leikkaus ja liittäminen, automatisoi aikaa vievät OSINT-prosessit. Recon-ng ei ehdota, että sen työkalut voisivat suorittaa kaiken OSINT-keräyksen, mutta sitä voidaan käyttää automatisoimaan monia yleisimpiä korjuumuotoja, jolloin enemmän aikaa tarvitsee edelleen käsin tehtäville tavaroille.

Asenna recon-ng seuraavalla komennolla:

[sähköposti suojattu]: ~ $ sudo apt install recon-ng[sähköposti suojattu]: ~ $ recon-ng

Voit luetella käytettävissä olevat komennot käyttämällä ohjekomentoa:

Oletetaan, että meidän on kerättävä joitain kohteen aliverkkotunnuksia. Käytämme siihen moduulia nimeltä "hakkeri-kohde".

[Recon-ng] [oletus] [hakkerikohde]> näytä vaihtoehdot

[recon-ng] [oletus] [hackertarget]> aseta lähdegoogle.com

Nyt ohjelma kerää asiaan liittyviä tietoja ja näyttää kaikki asetetun tavoitealueen aliverkkotunnukset.

Shodan

Shodan on optimaalinen hakukone löytääksesi jotain Internetistä, etenkin esineiden internetistä (IoT). Vaikka Google ja muut hakukoneet indeksoivat vain Internetiä, Shodan indeksoi melkein kaiken, mukaan lukien verkkokamerat, vesisuihkut yksityisille suihkukoneille, lääketieteelliset laitteet, liikennevalot, voimalaitokset, rekisterikilvenlukijat, älytelevisiot, ilmastointilaitteet ja kaiken mitä luulet tästä on kytketty Internetiin. Shodanin suurin hyöty on auttaa puolustajia löytämään haavoittuvia koneita omissa verkoissaan. Katsotaanpa joitain esimerkkejä:

- Apache-palvelinten löytäminen Havaijilta:

apache kaupunki: ”Havaiji” - Cisco-laitteiden löytäminen tietystä aliverkosta:

cisco net: ”214.223.147.0/24 ”

Löydät esimerkiksi verkkokamerat, oletussalasanat, reitittimet, liikennevalot ja paljon muuta yksinkertaisten hakujen avulla, koska se on yksinkertaisempaa, selkeämpää ja helpompaa käyttää.

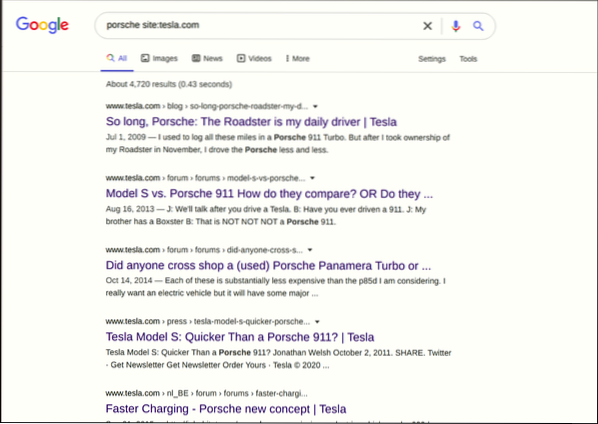

Google Dorks

Google-hakkerointi tai Google-dorking on hakkerointitaktiikka, joka käyttää Google-hakua ja muita Google-sovelluksia verkkosivuston kokoonpanon ja konekoodin tietoturva-aukkojen tunnistamiseen. "Google-hakkerointi" tarkoittaa erikoistuneiden Google-hakukoneoperaattoreiden käyttämistä ainutlaatuisten tekstimerkkijonojen löytämiseksi hakutuloksista.

Tutkitaan esimerkkejä Google Dorkin käytöstä yksityisten tietojen löytämiseksi Internetistä. On tapa tunnistaa .LOG-tiedostot, jotka ovat vahingossa näkyvissä Internetissä. A .LOG-tiedosto sisältää vihjeitä siitä, mitä järjestelmän salasanoja voisi olla, tai erilaisista järjestelmän käyttäjän tai järjestelmänvalvojan tileistä, joita voi olla. Kun kirjoitat seuraavan komennon Google-hakukenttään, löydät luettelon tuotteista, jotka ovat alttiina .LOG-tiedostot ennen vuotta 2017:

Seuraava hakukysely löytää kaikki verkkosivut, jotka sisältävät määritetyn tekstin:

intitle: admbook intitle: Fversion-tiedostotyyppi: phpJoitakin muita erittäin tehokkaita hakuoperaattoreita ovat seuraavat:

- inurl: hakee määritettyjä termejä URL-osoitteesta.

- filetypes: hakee tiettyjä tiedostotyyppejä, jotka voivat olla mitä tahansa tiedostotyyppejä.

- site: Rajoittaa haun yhteen sivustoon

Spyse

Spyse on kyberturvallisuushakukone, jota voidaan käyttää Internet-resurssien nopeaan etsimiseen ja ulkoisen tunnistamisen suorittamiseen. Spyseen etu johtuu osittain sen tietokantamenetelmistä, joka välttää pitkät skannausajat tiedonkeruun kyselyissä. Kun useita palveluita toimii samanaikaisesti ja raporttien palauttaminen voi kestää kauan, kyberturvallisuusasiantuntijat saattavat tietää kuinka tehokas skannaus voi olla. Tämä on tärkein syy, miksi kyberturvallisuuden ammattilaiset siirtyvät kohti tätä mahtavaa hakukonetta. Spyse-arkistoon on tallennettu yli seitsemän miljardia tärkeää dokumenttia, jotka voidaan ladata heti. Käyttämällä 50 erittäin toimivaa palvelinta, joiden data on jaettu 250 sirpaleeseen, kuluttajat voivat hyötyä suurimmasta käytettävissä olevasta skaalattavasta online-tietokannasta.

Raakatietojen toimittamisen lisäksi tämä kyberavaruuden hakukone keskittyy myös osoittamaan Internetin eri alueiden välistä suhdetta.

Harvesteri

Harvester on Python-pohjainen apuohjelma. Tämän ohjelman avulla voit hankkia tietoja lukuisista julkisista myyntipisteistä, kuten hakukoneista, PGP-avainpalvelimista ja SHODAN-laitetietokannoista, kuten osoitteista, aliverkkotunnuksista, järjestelmänvalvojista, työntekijöiden nimistä, porttien numeroista ja lipuista. Jos haluat selvittää, mitä tunkeilija voi nähdä yrityksessä, tämä väline on hyödyllinen. Tämä on oletusarvoinen Kali Linux -työkalu, ja sinun on vain päivitettävä Harvester käyttämään sitä. Asenna seuraava komento:

[sähköposti suojattu]: ~ $ sudo apt-get theharvesterHarvesterin perussyntaksi on seuraava:

[sähköposti suojattu]: ~ $ theharvester -d [domainName] -b [searchEngineName / all] [parametrit]Tässä -d on yrityksen nimi tai verkkotunnus, josta haluat etsiä, ja -b on tietolähde, kuten LinkedIn, Twitter jne. Voit hakea sähköposteista seuraavalla komennolla:

[sähköposti suojattu]: ~ $ -harvester.py -d Microsoft.com -b kaikkiKyky hakea virtuaalisia isäntiä on toinen kiehtova ominaisuus harvesterissa. DNS-tarkkuuden avulla sovellus tarkistaa, onko useita isäntänimiä yhdistetty tiettyyn IP-osoitteeseen. Tämä tieto on erittäin tärkeää, koska kyseisen IP: n luotettavuus yhdelle isännälle ei riipu pelkästään sen suojaustasosta, vaan myös siitä, kuinka turvallisesti muut samalla IP-osoitteella isännöidyt ovat kytkettyinä. Itse asiassa, jos hyökkääjä rikkoo yhtä heistä ja saa pääsyn verkkopalvelimeen, hyökkääjä voi helposti päästä kaikkiin muihin isäntiin.

Hämähäkkijalka

SpiderFoot on alusta, jota käytetään IP-osoitteiden, verkkotunnusten, sähköpostiosoitteiden ja muiden analyysitavoitteiden sieppaamiseen useista tietopisteistä, mukaan lukien alustat, kuten "Shodan" ja "Have I Been Pwned", avoimen lähdekoodin tietojen ja haavoittuvuuksien havaitsemiseen. SpiderFootia voidaan käyttää yksinkertaistamaan OSINT-kokoamisprosessia kohdetietojen löytämiseksi automatisoimalla keräysprosessi.

Tämän prosessin automatisoimiseksi Spiderfoot etsii yli 100 julkisesti saatavilla olevan tiedon lähdettä ja hallinnoi kaikkia luokiteltuja tietoja eri sivustoista, sähköpostiosoitteista, IP-osoitteista, verkkolaitteista ja muista lähteistä. Määritä vain tavoite, valitse suoritettavat moduulit, ja Spiderfoot tekee loput puolestasi. Esimerkiksi Spiderfoot voi kerätä kaikki tarvittavat tiedot täydellisen profiilin luomiseen opiskelemastasi aiheesta. Se on monialustainen, siinä on hieno verkkoliitäntä ja se tukee lähes 100 + moduulia. Asenna alla määritetyt Python-moduulit spiderFootin asentamiseksi:

[sähköposti suojattu]: ~ $ sudo apt install pip[sähköposti suojattu]: ~ $ pip install lxml netaddr M2Crypto cherrypy mako pyynnöt bs4

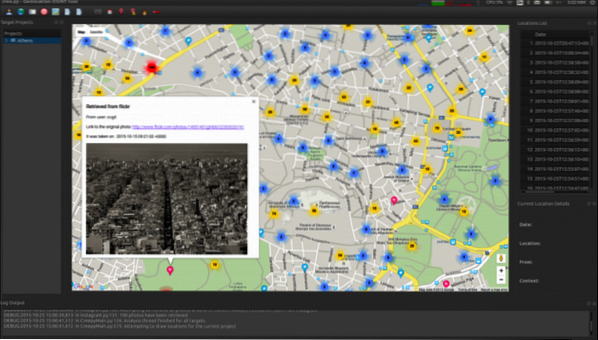

Kammottava

Creepy on avoimen lähdekoodin tietojärjestelmä maantieteelliselle sijainnille. Creepy kerää tietoja sijainnin seurannasta käyttämällä erilaisia sosiaalisen verkostoitumisen sivustoja ja kuvien isännöintipalveluja. Kammottava näyttää sitten raportit kartalla tarkan sijainnin ja ajan perusteella perustuvalla hakumenetelmällä. Voit myöhemmin tarkastella tiedostoja perusteellisesti viemällä ne CSV- tai KML-muodossa. Creepyn lähdekoodi on saatavilla Githubissa ja se on kirjoitettu Pythonissa. Voit asentaa tämän mahtavan työkalun käymällä virallisella verkkosivustolla:

http: // www.geokammottava.fi /

Creepyssä on kaksi päätoimintoa, jotka määrittelevät kaksi erityistä välilehteä käyttöliittymässä: "mapview" -välilehti ja "target" -välilehti. Tämä työkalu on erittäin hyödyllinen turvallisuushenkilöstölle. Creepyn avulla voit helposti ennustaa kohteesi käyttäytymisen, rutiinin, harrastukset ja kiinnostuksen kohteet. Pienellä tiedolla, jolla tiedät, ei ehkä ole paljon merkitystä, mutta kun näet täydellisen kuvan, voit ennustaa kohteen seuraavan siirron.

Palapeli

Palapeliä käytetään tiedon saamiseen yrityksen työntekijöistä. Tämä foorumi toimii hyvin suurten organisaatioiden, kuten Google, Yahoo, LinkedIn, MSN, Microsoft, jne. Kanssa., josta voimme helposti noutaa yhden heidän verkkotunnuksistaan (esimerkiksi Microsoft.com) ja koota sitten kaikki heidän henkilökunnansa lähettämät sähköpostit kyseisen yrityksen eri osastoihin. Ainoa haittapuoli on, että nämä pyynnöt käynnistetään palapelissä isännöityä palapeli-tietokantaa vastaan.com, joten olemme riippuvaisia yksinomaan heidän tietokannassaan olevasta tiedosta, jonka he voivat tutkia. Voit hankkia tietoa suuryrityksistä, mutta saatat olla epäonninen, jos tutkit vähemmän tunnettua startup-yritystä.

Nmap

Nmap, joka tarkoittaa Network Mapperia, on kiistatta yksi merkittävimmistä ja suosituimmista sosiaalisen suunnittelun työkaluista. Nmap perustuu aiempiin verkonvalvontatyökaluihin tarjoamaan nopean ja kattavan verkkoliikenteen skannauksen.

Asenna nmap käyttämällä seuraavaa komentoa:

[sähköposti suojattu]: ~ $ sudo apt install nmapNmap on saatavana kaikille käyttöjärjestelmille, ja se on valmiiksi varustettu Kalilla. Nmap toimii havaitsemalla verkossa toimivat isännät ja IP: t IP-pakettien avulla ja tutkimalla sitten nämä paketit sisällyttämään yksityiskohtia isännästä ja IP: stä sekä niiden käyttämistä käyttöjärjestelmistä.

Nmap-sovellusta käytetään pienten yritysverkkojen, suuryritysten verkkojen, IoT-laitteiden ja liikenteen sekä liitettyjen laitteiden skannaamiseen. Tämä olisi ensimmäinen ohjelma, jonka hyökkääjä käyttäisi hyökätä verkkosivustoosi tai verkkosovellukseesi. Nmap on ilmainen ja avoimen lähdekoodin työkalu, jota käytetään paikallisissa ja etäisänteissä haavoittuvuuksien analysointiin ja verkon löytämiseen.

Nmapin pääominaisuuksia ovat portin tunnistus (varmistaaksesi tietävän tietyssä portissa käynnissä olevat apuohjelmat), käyttöjärjestelmän tunnistus, IP-tietojen tunnistus (sisältää Mac-osoitteet ja laitetyypit), DNS-tarkkuuden poistaminen käytöstä ja isännän tunnistus. Nmap tunnistaa aktiivisen isännän ping-skannauksen avulla, ts.e., käyttämällä komentoa nmap -sp 192.100.1.1/24, joka palauttaa luettelon aktiivisista isännistä ja määritetyistä IP-osoitteista. Nmapin laajuus ja kyvyt ovat erittäin suuria ja vaihtelevia. Seuraavassa on joitain komentoja, joita voidaan käyttää portin peruskannauksessa:

Käytä peruskannausta varten seuraavaa komentoa:

[sähköposti suojattu]: ~ $ nmapKäytä bannerin nappaamiseen ja palveluversion tunnistamiseen seuraavaa komentoa:

[sähköposti suojattu]: ~ $ nmap -sP -sCKäytä käyttöjärjestelmän havaitsemiseen ja aggressiivisiin skannauksiin seuraavaa komentoa:

[sähköposti suojattu]: ~ $ nmap -A -O-Johtopäätös

Avoimen lähdekoodin älykkyys on hyödyllinen tekniikka, jonka avulla voit selvittää melkein kaiken verkon. OSINT-työkalujen tuntemus on hyvä asia, sillä sillä voi olla suuria vaikutuksia ammatilliseen työhösi. On joitain hienoja projekteja, jotka käyttävät OSINT: ää, kuten kadonneiden ihmisten löytäminen Internetistä. Lukuisista älykkyysalaluokista avointa lähdekoodia käytetään yleisimmin sen alhaisen hinnan ja erittäin arvokkaan tuotoksen vuoksi.

Phenquestions

Phenquestions