Tässä artikkelissa teemme Linuxin määrittämään ja sieppaamaan HTTPS: n (Hypertekstinsiirtoprotokolla suojattu) paketteja Wiresharkissa. Sitten yritämme purkaa SSL-salaukset (Secure Socket Layer).

Huomaa: SSL / TLS-salauksen purku ei välttämättä toimi oikein Wiresharkin kautta. Tämä on vain koe sen selvittämiseksi, mikä on mahdollista ja mikä ei ole mahdollista.

Mitä ovat SSL, HTTPS ja TLS?

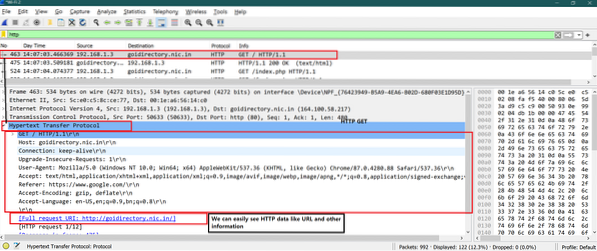

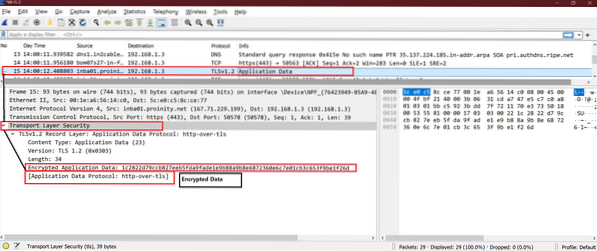

Itse asiassa kaikki nämä kolme teknistä termiä liittyvät toisiinsa. Kun käytämme vain HTTP: tä (Hypertekstinsiirtoprotokolla), niin siirtokerroksen suojausta ei käytetä ja voimme helposti nähdä minkä tahansa paketin sisällön. Mutta kun HTTPS: ää käytetään, voimme nähdä TLS: n (Kuljetustason suojaus) käytetään tietojen salaamiseen.

Yksinkertaisesti voimme sanoa.

HTTP + (yli) TLS / SSL = HTTPS

Huomaa: HTTP lähettää tietoja portin 80 kautta, mutta HTTPS käyttää porttia 443.

Näyttökuva HTTP-tiedoille:

Näyttökuva HTTPS-tiedoista:

Määritä Linux määrittämään SSL-pakettien kuvaus

Vaihe 1

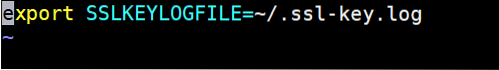

Lisää alla oleva ympäristömuuttuja .bashrc-tiedosto. Avaa .bashrc-tiedosto ja lisää alla oleva rivi tiedoston loppuun. Tallenna ja sulje tiedosto.

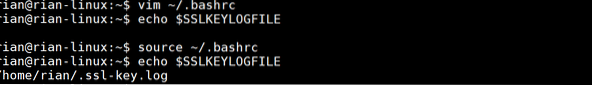

Suorita nyt alla oleva komento saadaksesi sen vaikutuksen.

lähde ~ /.bashrcKokeile nyt alla olevaa komentoa saadaksesi arvonSSLKEYLOGFILE ”

echo $ SSLKEYLOGFILETässä on kuvakaappaus kaikista yllä olevista vaiheista

Vaihe 2

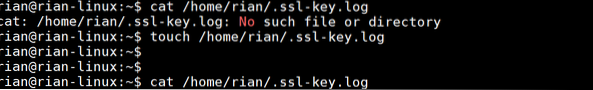

Yllä olevaa lokitiedostoa ei ole Linuxissa. Luo yllä oleva lokitiedosto Linuxissa. Luo lokitiedosto alla olevan komennon avulla.

Vaihe 3

Käynnistä oletusasennettu Firefox ja avaa mikä tahansa https-sivusto Linuxhint tai Upwork.

Tässä olen ottanut ensimmäisen esimerkin työksi.com.

Kun upwork-verkkosivusto on avattu Firefoxissa, tarkista lokitiedoston sisältö.

Komento:

kissa ~ /.ssl-avain.HirsiJos tämä tiedosto on tyhjä, Firefox ei käytä tätä lokitiedostoa. Sulje Firefox.

Asenna Firefox noudattamalla alla olevia komentoja.

Komennot:

sudo add-apt-repository ppa: ubuntu-mozilla-daily / firefox-aurorasudo apt-get -päivitys

sudo apt-get install Firefox

Käynnistä nyt Firefox ja tarkista lokitiedoston sisältö

Komento:

kissa ~ /.ssl-avain.HirsiNyt voimme nähdä valtavia tietoja, kuten alla oleva kuvakaappaus. Meillä on hyvä mennä.

Vaihe 4

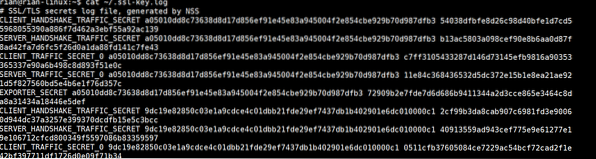

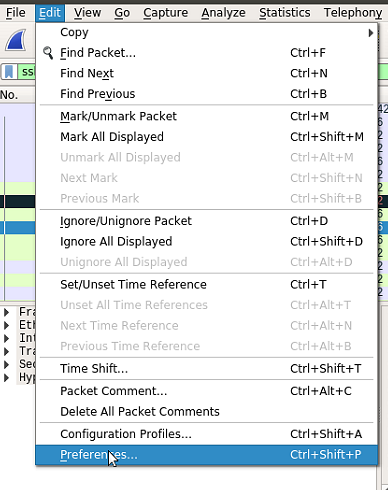

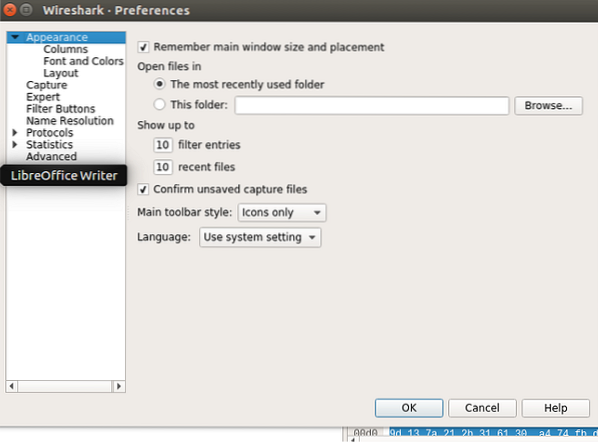

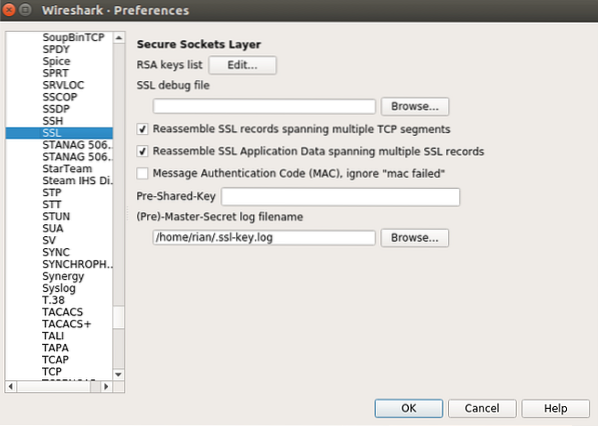

Nyt meidän on lisättävä tämä lokitiedosto Wiresharkiin. Seuraa polun alla:

Wireshark-> Muokkaa-> Asetukset-> Protokolla-> SSL -> "Anna tässä salaisen lokitiedoston polku".

Seuraa alla olevia kuvakaappauksia visuaalisen ymmärtämisen varmistamiseksi.

Kun olet tehnyt kaikki nämä asetukset, tee OK ja käynnistä Wireshark vaadituilla rajapinnoilla.

Nyt määritys on valmis tarkistamaan SSL-salauksen purku.

Wireshark-analyysi

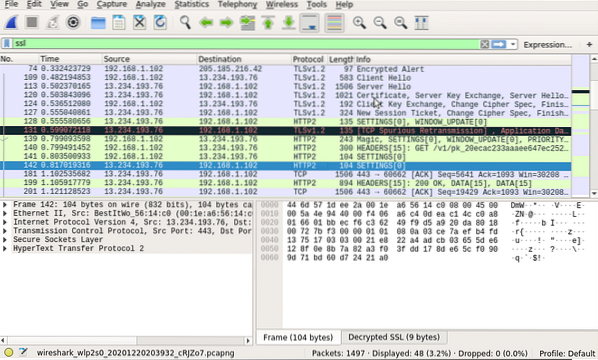

Kun Wireshark alkaa kaapata, aseta suodatinssl”Niin, että vain SSL-paketit suodatetaan Wiresharkissa.

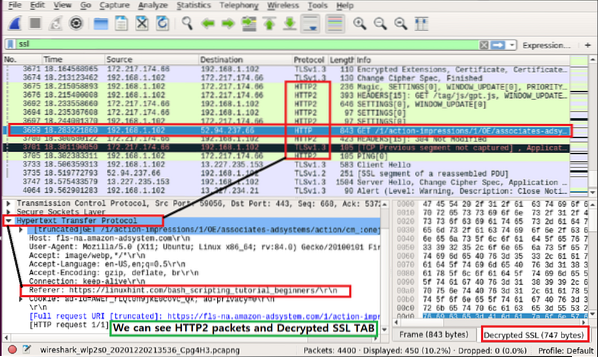

Katso alla olevaa kuvakaappausta, tässä voimme nähdä, että HTTP2 (HTTPS) on avattu joillekin paketeille, jotka olivat SSL / TLS-salausta aiemmin.

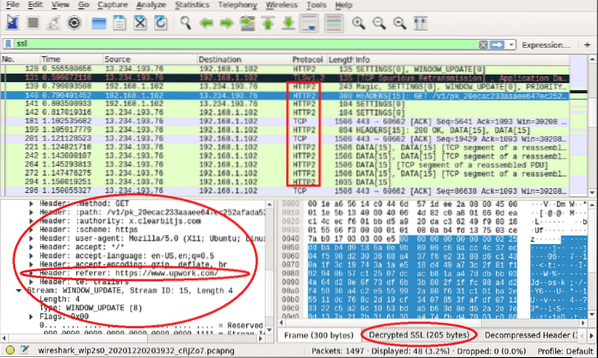

Nyt voimme nähdä ”Decrypted SSL” -välilehden Wiresharkissa ja HTTP2-protokollat ovat auki. Katso alla olevasta kuvakaappauksesta vihjeitä.

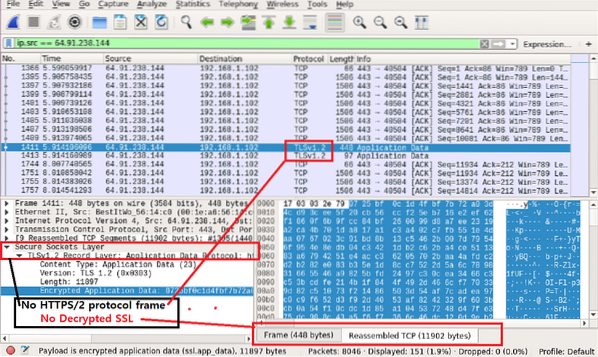

Katsotaanpa erot ennen SSL-lokitiedostoa käytössä ja SSL-lokitiedoston käyttöönoton välillä https: // linuxhint.com

Tässä on kuvakaappaus Linuxhint-paketeista, kun “SSL-lokia ei otettu käyttöön”

Tässä on kuvakaappaus Linuxhint-paketeista, kun “SSL-loki oli käytössä”

Näemme erot helposti. Toisessa kuvakaappauksessa voimme selvästi nähdä käyttäjän pyytämän URL-osoitteen.

https: // linuxhint.fi / bash_scripting_tutorial_beginners / \ r \ n

Nyt voimme kokeilla muita verkkosivustoja ja tarkkailla, toimivatko nämä menetelmät vai eivät.

Johtopäätös

Yllä olevat vaiheet osoittavat, kuinka Linux asetetaan purkamaan SSL / TLS-salaus. Voimme nähdä, että se toimi hyvin, mutta jotkut paketit ovat edelleen SSL / TLS-salattuja. Kuten aiemmin mainitsin, se ei välttämättä toimi kaikilla paketeilla tai kokonaan. Silti on hyvä oppia SSL / TLS-salauksen purkamisesta.

Phenquestions

Phenquestions