Vaikka SQL-injektio voi olla vaarallista, eri komentojen suorittaminen verkkosivun syötteen avulla SQLin suorittamiseksi voi olla hyvin kiireinen työ. Tietojen keräämisestä oikean hyötykuorman kehittämiseen voi olla erittäin aikaa vievä ja joskus turhauttavaa työtä. Tässä työkalut tulevat pelaamaan. Erilaisten SQL-injektioiden testaamiseen ja hyödyntämiseen on käytettävissä lukuisia työkaluja. Keskustelemme parhaista.

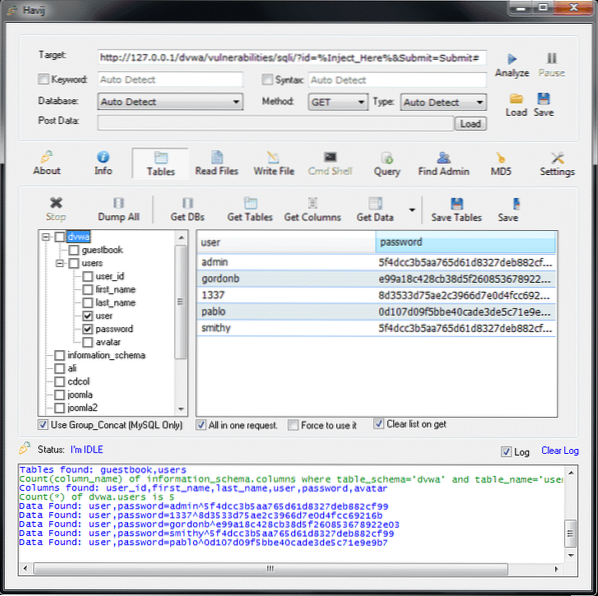

Havij:

Havij (joka tarkoittaa persikkaa porkkanaa) on iranilaisen turvallisuusyhtiön ITSecTeamin työkalu. Se on GUI-yhteensopiva, täysin automatisoitu SQLi-työkalu ja tukee useita SQLi-tekniikoita. Se on kehitetty auttamaan tunkeutumistestaajia haavoittuvuuksien löytämisessä verkkosivuilta. Se on käyttäjäystävällinen työkalu ja sisältää myös edistyneitä ominaisuuksia, joten se on hyvä sekä aloittelijoille että ammattilaisille. Havijilla on myös Pro-versio. Havijin mielenkiintoinen asia on 95%: n onnistunut injektioaste haavoittuvissa kohteissa. Havij on valmistettu vain ikkunoille, mutta viiniä voidaan käyttää toimimaan Linuxissa. Vaikka ITSecTeamin virallinen sivusto on ollut poissa pitkään, Havij ja Havij Pro ovat saatavilla monilla verkkosivustoilla ja GitHub Repos.

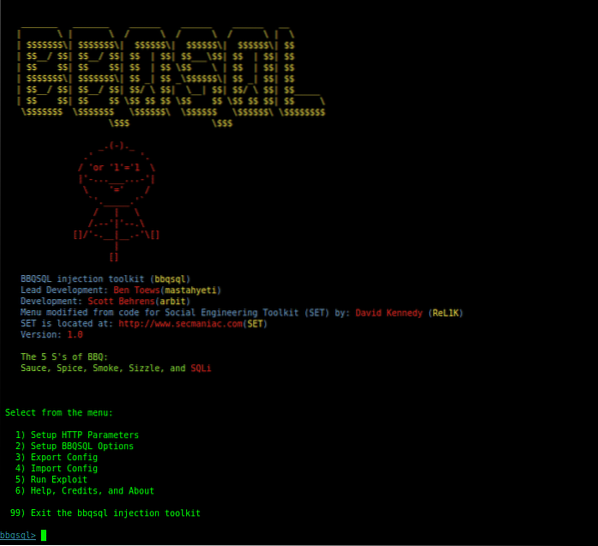

BBQSQL:

'Blind SQL' -injektiokehykseksi kutsuttu BBQSQL auttaa sinua ratkaisemaan ongelmat, kun käytettävissä olevat hyödyntämistyökalut eivät toimi. Pythonissa kirjoitettu, se on eräänlainen puoliautomaattinen työkalu, joka sallii jossain määrin räätälöinnin monimutkaisille SQL-injektiohavainnoille. BBQSQL esittää useita kysymyksiä valikkopohjaisessa lähestymistavassa ja luo sitten injektion / hyökkäyksen käyttäjän vastauksen mukaan. Se on erittäin monipuolinen työkalu, jossa on sisäänrakennettu käyttöliittymä, joka helpottaa sen käyttöä. Python geventin käyttö tekee siitä melko nopean. Se tarjoaa tietoja evästeistä, tiedostoista, HTTP-todennuksesta, välityspalvelimista, URL-osoitteesta, HTTP-menetelmästä, otsikoista, koodausmenetelmistä, uudelleenohjauskäyttäytymisestä jne. Käyttöä edeltävät vaatimukset sisältävät parametrien ja asetusten määrittämisen ja sitten hyökkäyksen määrittämisen tarpeen mukaan. Työkalun kokoonpanoa voidaan muuttaa joko taajuus- tai binaarihakutekniikaksi. Se voi myös määrittää, toimiiko SQL-injektio vain etsimällä joitain erityisiä arvoja sovelluksen HTTP-vastauksista. Tietokanta näyttää virheilmoituksen, joka valittaa virheellisestä SQL-kyselyn syntaksista, jos hyökkääjä hyödyntää SQL-injektiota onnistuneesti. Ainoa ero sokean SQL: n ja normaalin SQL-injektion välillä on tapa, jolla tietoja haetaan tietokannasta.

Asenna BBQSQL:

$ apt-GET asenna bbqsql

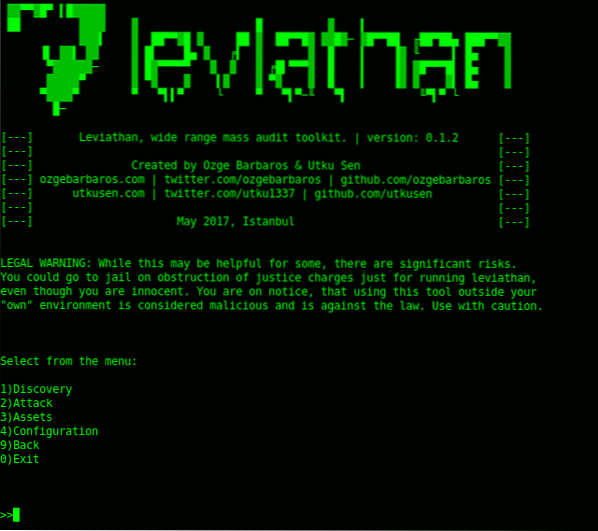

Leviatan:

Sana Leviathan viittaa merieläimeen, meripaholaiseen tai merihirviöön. Työkalu on nimetty hyökkäävän ominaisuutensa vuoksi. Työkalu lanseerattiin ensimmäisen kerran Black Hat USA 2017 Arsenalissa. Se on kehys, joka koostuu monista avoimen lähdekoodin työkaluista, kuten masscan, ncrack, DSSS jne., Suorittaa erilaisia toimintoja, kuten SQLi, mukautettu hyödyntäminen jne. Työkaluja voidaan käyttää myös yhdessä. Sitä käytetään yleisesti tunkeutumistestaustehtäviin, kuten koneiden löytämiseen ja haavoittuvien tunnistamiseen, näillä laitteilla toimivien palveluiden luettelointiin ja hyökkäysmahdollisuuksien löytämiseen hyökkäyssimulaation avulla. Se voi tunnistaa Telnetin, SSH: n, RDP: n, MYSQL: n ja FTP: n haavoittuvuudet. Leviathan on erittäin taitava tarkistamaan URL-osoitteiden SQL-haavoittuvuudet. Leviathan-työkalun perustavoite on suorittaa massiivinen skannaus moniin järjestelmiin kerralla. SQL-haavoittuvuuksien tarkistamisen taito tekee leviatanista. Leviathan Frameworkin käyttämiseen tarvittavat riippuvuudet ovat bs4, shodan, google-API-python-client, lxml, paramiko, pyynnöt.

Asenna Leviathan:

$ Git -klooni https: // github.com / leviathan-framework / leviathan.git$ Cd leviataani

$ Pip install -r -vaatimukset.txt

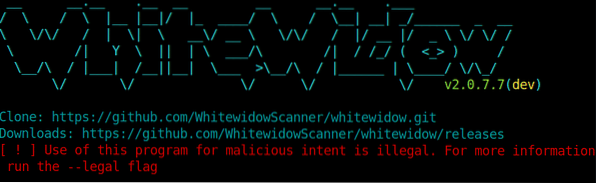

Valkoinen leski:

Whitewidow on yleisesti käytetty työkalu haavoittuvuuksien tarkistamiseen sovellusten suojauksessa ja tunkeutumistesteissä. Suurin osa tästä työkalusta kiinnostuneista on kynätestaajia ja turvallisuusammattilaisia. Whitewidow on myös avoimen lähdekoodin ja automatisoitu SQL-haavoittuvuuksien skanneri, joka voi kaapata mahdollisesti haavoittuvia sivustoja tiedostoluettelon tai Googlen avulla. Tämän työkalun päätavoitteena oli oppiminen ja kertoa käyttäjille, miltä haavoittuvuus näyttää. WhiteWidow vaatii toimiakseen joitain riippuvuuksia, kuten: koneistaminen, nokogiri, rest-client, webmock, rspec ja vcr. Se on kehitetty rubiinin ohjelmointikielellä. Tuhansia huolella tutkittuja kyselyjä käytetään kaappaamaan Google haavoittuvuuksien löytämiseksi eri verkkosivustoista. Kun käynnistät Whitewidowin, se alkaa tarkistaa haavoittuvat sivustot heti. Ne voidaan myöhemmin hyödyntää manuaalisesti.

Asenna WhiteWidow:

$ Git -klooni https: // github.fi / WhitewidowScanner / whitewidow.git$ Cd whitewidow

$ Nipun asennus

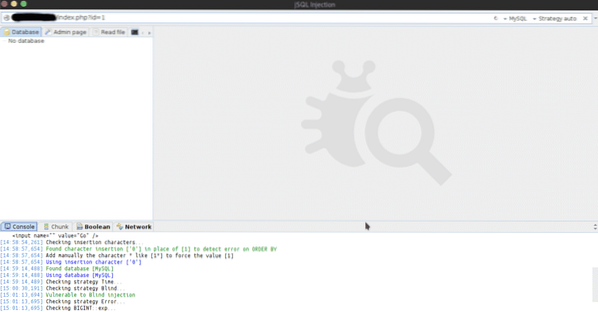

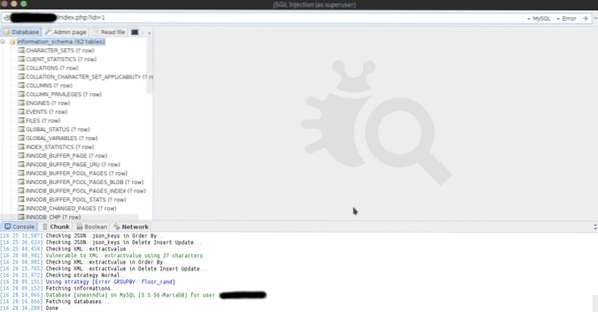

jSQL-injektio:

jSQL on Java-pohjainen automaattinen SQL Injection -työkalu, josta nimi on jSQL.

Se on FOSS ja yhteensopiva alustojen kanssa. Se kootaan käyttämällä kirjastoja, kuten Hibernate, Spock ja Spring. jSQL Injection tukee 23 erilaista tietokantaa, mukaan lukien Access, MySQL, SQL Server, Oracle, PostgreSQL, SQLite, Teradata, Firebird, Ingris ja paljon muuta. jSQL-injektio asetetaan GitHub ja käyttää Travis CI -alustaa jatkuvaan integrointiin. Se tarkistaa useita injektiostrategioita: Normaali, Virhe, Sokea ja Aika. Sillä on muita ominaisuuksia, kuten hallinnointisivujen etsiminen, salasanan hajautusvoima, Web-kuoren ja SQL-kuoren luominen ja visualisointi jne. jSQL Injection voi myös lukea tai kirjoittaa tiedostoja.

jSQL-injektio on saatavana käyttöjärjestelmissä, kuten Kali, Parrot OS, Pentest Box, BlackArch Linux ja muut kynätestaustyökalut.

Asenna jSQL:

$ apt-GET asenna jsql

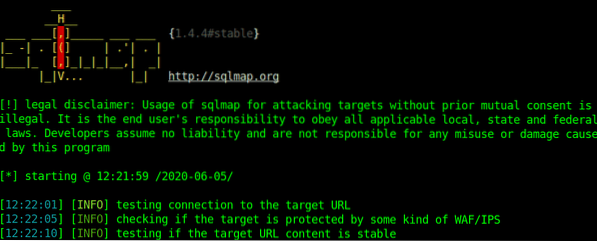

SQL-kartta

SQLmap on pythoniin kirjoitettu automatisoitu työkalu, joka tarkistaa automaattisesti SQL-haavoittuvuudet, hyödyntää niitä ja ottaa haltuunsa tietokantapalvelimet. Se on ilmainen ja avoimen lähdekoodin ohjelmisto, ja se on todennäköisesti yleisimmin käytetty työkalu SQLi-haavoittuvien kohteiden testaamiseen kynällä. Se on ilmainen ja avoimen lähdekoodin ohjelmisto, jolla on hämmästyttävän tehokas tunnistusmoottori. Luonut Daniele Bellucci vuonna 2006, sen kehitti ja edisti myöhemmin Bernardo Damele. Merkittävin askel sqlmap-sovelluksen kehittämisessä oli Black Hat Europe 2009, joka tuli valokeilaan kaikkien tiedotusvälineiden huomioiden. SQLmap tukee useimpia tietokantatyyppejä, SQL Injection -tekniikoita ja salasanojen murtamista sanakirjapohjaisten hyökkäysten perusteella. Sitä voidaan käyttää myös tiedostojen muokkaamiseen / lataamiseen / lähettämiseen tietokannassa. Mittatulkin (Metasploit) getsystem -komentoa käytetään etuoikeuden laajentamiseen. ICMP-tunnelointia varten lisätään impacket-kirjasto. SQLmap tarjoaa tulosten noutamisen käyttämällä DNS-rekursiivista tarkkuutta paljon nopeammin kuin aikaperusteiset tai totuusarvoiset menetelmät. SQL-kyselyitä käytetään tarvittavien DNS-pyyntöjen käynnistämiseen. Python 2 tukee SQLmapia.6,2.7 ja python 3 eteenpäin.

Ed Skoudisin mukaan täydellinen SQLmap-hyökkäys riippuu 5-vaiheisesta mallista:

- Tiedustelu

- Skannaus

- Käyttää hyväkseen

- Pääsyn pitäminen

- Kiskojen peittäminen

Asenna SQLmap:

$ Apt-GET asenna sqlmapTai

$ Git -klooni https: // github.fi / sqlmapproject / sqlmap.git$ Cd sqlmap

$ Python sqlmap.py

Vaikka tämä luettelo on kompakti, se koostuu suosituimmista työkaluista, joita käytetään SQLin havaitsemiseen ja hyödyntämiseen. SQL-injektio on hyvin yleinen haavoittuvuus, ja sitä on erilaisia muotoja, joten työkalut ovat todella hyödyllisiä näiden haavoittuvuuksien havaitsemisessa ja auttavat monia tunkeutumistestaajia ja komentosarjavauvoja tekemään työn todella helposti.

Hyvää injektiota!

Vastuuvapauslauseke: Yllä kirjoitettu artikkeli on tarkoitettu vain koulutustarkoituksiin. Käyttäjän vastuulla on olla käyttämättä yllä annettuja työkaluja kohteessa ilman lupaa.

Phenquestions

Phenquestions