Apumodeja käytetään yleensä kertaluonteisten toimenpiteiden suorittamiseen hyväksikäytön jälkeen, mutta voit tehdä paljon enemmän tällä kiehtovalla työkalulla, kuten luoda omia haavoittuvuusskannereita ja porttiskannereita. Tässä artikkelissa tarkastellaan yksityiskohtaisesti erityisesti apumoduulia ja opitaan luomaan fuzzer sen kanssa.

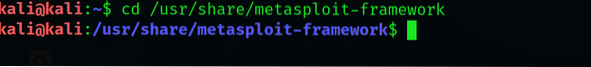

Vaihe 1: Siirry Metasploit-hakemistoon

Käynnistä ensin Kali Linux ja siirry Metasploit Framework -hakemistoon. Kirjoita seuraava Kali-käyttöliittymään:

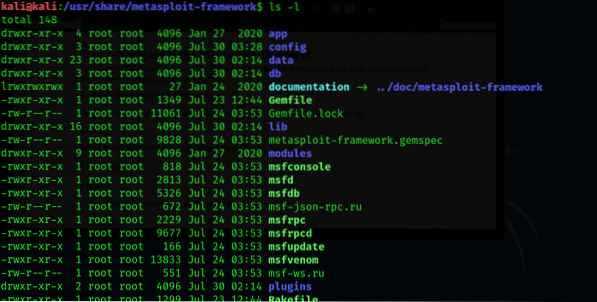

Saadaksesi paremman kuvan tämän sisällöstä, muuta hakemiston näkymää kirjoittamalla seuraava:

$ ls -l

Vieritä alihakemistomoduuliin ja kirjoita uudelleen:

$ cd-moduulit

Tämä lähtö näyttää erityyppiset moduulit Metasploitissa, mukaan lukien:

- Hyödyntäminen

- Hyötykuormat

- Nyökkäys

- Lähettää

- Kooderit

- Apulainen

Nyt tarkastelemme apumoduulia tarkemmin.

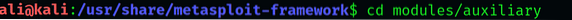

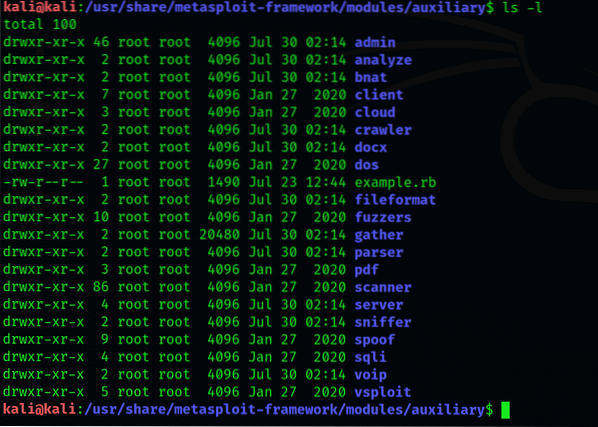

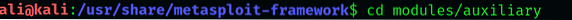

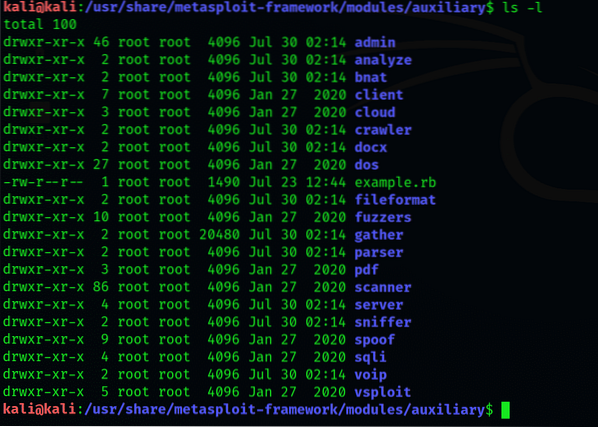

Vaihe 2: Laajenna Apuhakemisto

Syötä apuhakemisto

$ cd-moduulit / apulaitteet

Tämä jakelee apumoduulihakemiston useampaan alihakemistoon. Lähdössä näkyy kattava luettelo alihakemistoista alkaen admin-hakemistosta.

Fuzzerien luominen

Ennen kuin jatkamme, määritämme ensin mitä fuzzing On.

Fuzzing: Lyhyt esittely

Fuzzing on ohjelmistojen testausohjelman käytäntö, johon kuuluu satunnaisia, odottamattomia syötteitä jatkuvasti tietokoneohjelmaan kaikkien mahdollisten kaatumisten selvittämiseksi, joita järjestelmä saattaa kohdata. Liian paljon tietoja tai satunnaisia syötteitä vaihtelevalle alueelle aiheuttaa puskurin ylivuotoa, kriittisen haavoittuvuuden, jota Fuzzing pitää tarkastustekniikkana.

Puskurin ylivuoto ei ole vain vakava haavoittuvuus, vaan se on usein myös hakkerien go-to-menetelmä, kun he yrittävät murtautua järjestelmään.

Fuzzing-prosessi

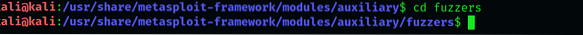

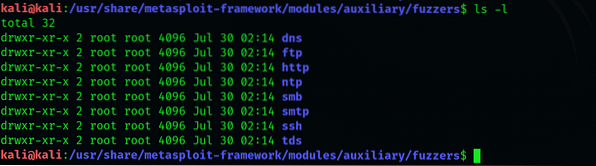

Siirry fuzzer-hakemistoon ja katso hyvä luettelo:

$ cd-sumuttimet

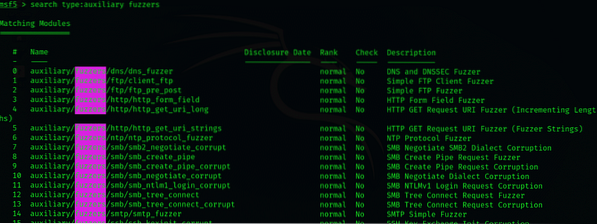

Näytössä olevat fuzzerityypit sisältävät seuraavat: dns, ftp, http, smb, smtp, ssh ja tds.

Erityisen mielenkiintoinen fuzzer tässä on ftp.

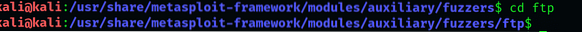

Avaa seuraavaksi fuzzers-hakemisto:

$ cd ftp

Tässä näytetyistä kahdesta tyypistä käytämme "client_ft" sijasta "tp_pre_post fuzzer".rb.”

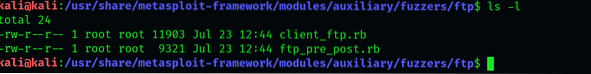

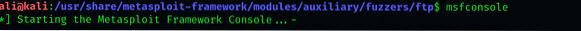

Avaa msfconsole, etsi “tp_pre_post fuzzer” ja suorita se. Kirjoita msf-kehotteeseen seuraava:

$ msfconsole

Msfconsole listaa vain apumoduulit, jotka laiminlyövät muut tyypit. Huomaa, että kaikilla esitetyillä modeilla on avainsana ftp, mikä vaatii prosessia moduulien lajittelemiseksi komennon ohjeiden mukaisesti.

Hakutulokset näyttävät useita eri moduuleja; käytämme vain "apu / fuzzers / ftp / ftp_pre_post" -moduulia. Voit tutkia tämän modin toimintojen yksityiskohtia kirjoittamalla msf> info.

Lataa nyt tämä moduuli kirjoittamalla:

$ msf> käytä apulaitetta / fuzzereita / ftp / ftp_pre_post

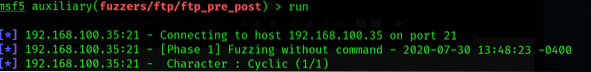

Kuten näette, moduuli voi viedä useita eri tuloja. Käytämme tiettyä IP-osoitetta. Tässä esimerkissä käytämme järjestelmää, jossa Windows 2003 -käyttöjärjestelmä on määritetty kohde testattaaksemme fuzzeriamme.

Aseta IP-osoite ja suorita moduuli:

$ msf> aseta RHOSTS (kirjoita IP tähän)

Fuzzer alkaa kevyellä 10 tavulla ja alkaa hitaasti hukuttaa järjestelmän suuremmilla panoksilla, suurentamalla 10 tavua jokaisella iteraatiolla. Enimmäiskoko on oletuksena 20000 tavua, jota voidaan muokata järjestelmätyypin mukaan.

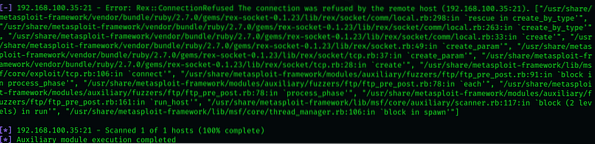

Tämä on hyvin mutkikas ja pitkä prosessi, joten ole kärsivällinen. Fuzzer pysähtyy määritetyn kokorajan kohdalla tai kun se havaitsee muutaman virheilmoituksen.

Johtopäätös

Tässä artikkelissa kuvataan, mitä fuzzerit ovat: apumoduulit, joiden avulla voimme tarkistaa järjestelmän haavoittuvuuksien varalta, mukaan lukien puskurin ylivuoto, joka on merkittävin, koska sen hyödyntäminen usein ohittaa sen. Artikkelissa kuvattiin myös kuinka suorittaa fuzzing järjestelmässä tp_pre_post fuzzerilla. Metasploit-kehyksen suhteellisen yksinkertaisemmista komponenteista huolimatta fuzzerit voivat olla erittäin arvokkaita kynätestauksessa.

Ilmeisesti tämä ei ole ainoa asia, johon apumoduulit pystyvät; on satoja erilaisia moduuleja, jotka palvelevat erilaisia tarkoituksia järjestelmän testaamiseen.

Phenquestions

Phenquestions