H.D.Verkon tietoturva-asiantuntija Moore valmisti Metasploitin Perlissä vuonna 2003. Hän suunnitteli sen automatisoiduksi hyödyntämistyökaluksi, joka poistaa manuaalisen todentamisen jatkuvan vaatimuksen. Ensimmäinen versio julkaistiin rajoitetulla määrällä hyväksikäyttöjä. Myöhemmin se sovitettiin Rubyyn, mikä antoi monille kyberturvallisuusasiantuntijoille mahdollisuuden kehittää projektia edelleen. Vuoteen 2006 mennessä kehys koostui yli 200 hyödyntämisestä.

Tässä artikkelissa esitellään ensin Metasploit-kehys, käsitellään sen erilaisia rajapintoja ja komponentteja ja suoritetaan pintatason tehtävä Metasploit Frameworkin kanssa, mikä edellyttää sähköpostiosoitteiden etsimistä hakukoneista.

Lyhyt esittely Metasploit-komponenteista

Jotkut rajapinnat Metasploit Framework -sovellukseen, johon voit olla vuorovaikutuksessa, kuuluvat seuraavat:

- msfconsole - interaktiivinen kuori, joka mahdollistaa navigoinnin ja manipuloinnin

- msfcli - kutsuu päätelaitteen / cmd

- msfgui - tarkoittaa Metasploit Frameworkin graafista käyttöliittymää

- Armitage - Java-pohjainen GUI-työkalu, joka helpottaa Metasploit-tehtäviä

- Metasploit Community Web Interface - tämän käyttöliittymän on kehittänyt eapid7 kynätestauksen kehyksen optimoimiseksi

Lisäksi niitä on useita moduulit jotka laajentavat Metasploitin toiminnallisuutta.

Moduulit

Moduulit ovat koodinpätkiä, joita Metasploit-kehys käyttää hyväksikäyttö- ja skannaustehtävien suorittamiseen. Metasploit-kehys sisältää seuraavat moduulit:

Käyttää hyväkseen: moduulit, jotka aloittavat hyväksikäytön antamalla hyökkääjälle pääsyn kohdejärjestelmään. Päästyään vaarantuneeseen järjestelmään, hyväksikäytöt alkavat hyödyntää lataamalla hyötykuormamoduulin.

Hyötykuorma: Kun kehys on injektoinut sen, hyötykuormamoduuli antaa hyökkääjälle mahdollisuuden navigoida järjestelmässä ja siirtää tietoja järjestelmään ja sieltä. Tällaisten toimien vapauden aste riippuu hyötykuorman rakenteesta ja siitä, kuinka hyvin se soveltuu rikkotun järjestelmän käyttöjärjestelmään.

Apulaite: Apumoduulien avulla voit suorittaa mielivaltaisia, kertaluonteisia toimintoja, kuten porttien skannaus, fuusiointi, uudelleenkäynnistys, dos-hyökkäykset jne

Nops: Hyötykuorma voi kaatua laskeutuessaan virheelliseen muistipaikkaan. Nop-moduuli estää tämän tapahtumasta silmukoiden koneen ohjeet alusta alkaen, jos hyötykuorma sattuu virheelliseen sijaintiin.

Lähettää: Post-hyväksikäyttö alkaa, kun olet siirtynyt vaarantuneeseen järjestelmään. Postimoduulit sisältävät toimintoja, jotka auttavat jälkikäytössä, kuten helpottaa navigointia järjestelmän läpi. Postimoduulien avulla voit hyökätä myös muihin verkkojen järjestelmiin.

Kooderit: Kooderien päätarkoitus on välttää havaitseminen järjestelmästä. Nämä moduulit estävät järjestelmän suorittamasta tiettyä tehtävää, joka saattaa vaarantaa hyödyntämisen ja hyökkäyksen, kuten virustentorjunta tai palomuurin rajoitukset.

Kuuntelijat: Nämä moduulit etsivät yhteyksiä hyötykuormamoduulista vaarantuneeseen järjestelmään. Tämä auttaa parantamaan liitettävyyttä ja määrittämään uuden koordinaation Metasploit-komponenttien välillä.

Hyödyntäminen Metasploitin kanssa

Nyt kun olemme esittäneet Metasploit-kehyksen ja sen eri komponentit, aloitamme hyväksikäytöstä.

Julkisesti saatavilla olevien sähköpostiosoitteiden purkaminen hakukoneesta

Aloitamme keräämällä joitain sähköpostitunnuksia hakukoneelta

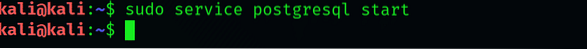

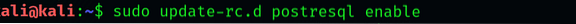

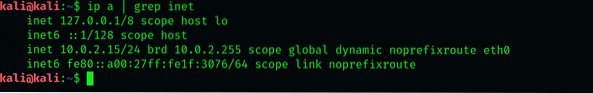

Käynnistä ensin Metasploit msfconsole-käyttöliittymän kautta, kun PostgreSQL-palvelu on otettu käyttöön.

$ sudo service postgresql start

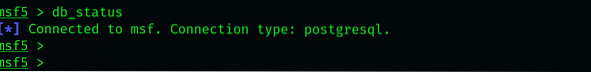

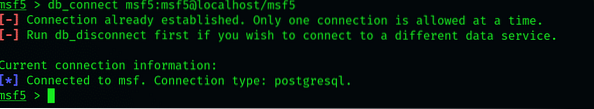

Kun kaikki asetukset on asetettu, sinun on liitettävä tietokanta msfconsoleen. Tarkista, onko yhteys jo muodostettu kirjoittamalla alla oleva komento:

$ db_status

Toivottavasti yhteys on luotu, ja Metasploit toimii hienosti. Jos näin ei ole, yritä uudelleen ja tarkista tietokannan tila kirjoittamalla seuraava komento:

$ db_connect msf5: msf5 @ localhost / msf5

Jos yhteys ei muodostu onnistuneesti, voit silti jatkaa. Vaikka puuttuu joitain lisäominaisuuksia, käsillä olevat ominaisuudet ovat riittäviä työn suorittamiseen

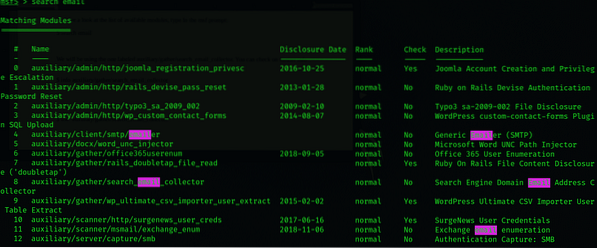

Jos haluat tarkastella käytettävissä olevien moduulien luetteloa, kirjoita msf-kehote:

$ haku sähköposti

Käytämme moduulia, jonka nimi on apu / kerätä / haku_sähköposti_kollektori. Voit tarkistaa lisätietoja tästä moduulista kirjoittamalla seuraavan komennon:

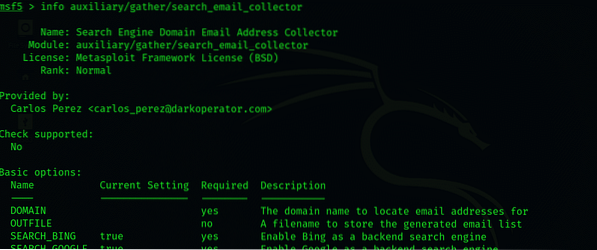

$ info auxiliary / collect / search_email_collector

Käytä moduulia kirjoittamalla seuraava komento:

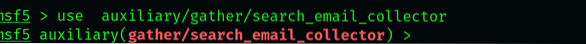

$ käytä apulaitetta / collect / search_email_collector

Jos haluat nähdä, mitä voit tehdä tällä moduulilla, kirjoita seuraava:

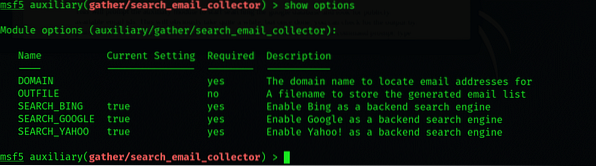

$ näytä vaihtoehdot

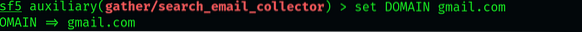

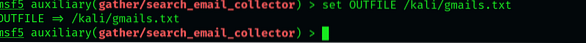

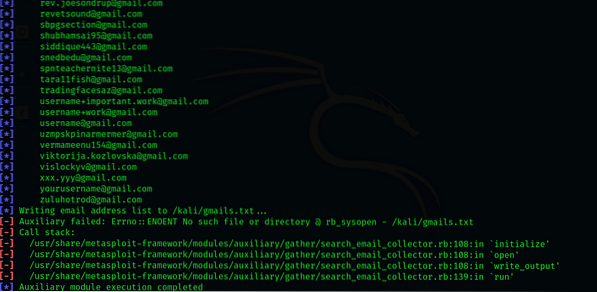

Puraamisen aloittamiseksi aseta ensin toimialue GMAIL-tunnukseksi ja kehota moduulia tallentamaan tiedostot a .txt-tiedosto.

$ set DOMAIN gmail.com

Kirjoita sitten seuraava komento:

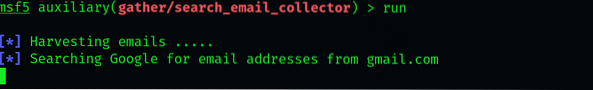

$ juosta

Tämä kehottaa apumoduulia aloittamaan haun Google-tietokannasta ja etsimään julkisesti saatavilla olevia sähköpostitunnuksia. Tämä vie jonkin aikaa, mutta kun se on valmis, voit tarkistaa lähdön siirtymällä valittuun nimeen ja avaamalla .txt-tiedosto. Voit käyttää tiedostoa komentoriviltä kirjoittamalla seuraavat:

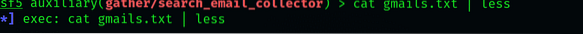

$ kissa gmails.txt | Vähemmän

Johtopäätös

Tämä lyhyt esittely aloittelijoille kertoo tutustumisesta Metasploit-hyötykuormiin. Artikkeli osoitti, kuinka msfconsole-käyttöliittymän avulla voit etsiä sähköpostitunnuksia hakukoneista. Valitsin erityisesti tämän toiminnan, koska se on intuitiivinen ja melko helppo ymmärtää nopeasti. Olen myös selittänyt rajoitetusti Metasploitin lisäominaisuudet ja sen mahdollisuudet kynätestaustöissä.

Toivon, että pidit tämän lyhyen oppaan hyödyllisenä ja että tämä opetusohjelma on herättänyt mielenkiintosi tutkia tarkemmin tätä monimutkaista ja monipuolista kynätestaustyökalua.

Phenquestions

Phenquestions